Belə ki, tez-tez Android smartfonları əhatə edən qəribə təhlükəsizlik boşluqları ortaya çıxır. Məsələn, bir müddət əvvəl Android smartfonların kilid ekranını keçmək üçün qəribə bir xəta yayımlanmışdı. Sadəcə nömrəni çıxarıb, yeni bir nömrə taxıb PIN təyin etdikdən sonra, xüsusilə Pixel smartfonları kilid ekranını keçirdi. Bu üsul üçün smartfonu ələ keçirmək və ya ən azından 2-3 dəqiqəlik sahibindən kənarda tutmaq lazım idi. Amerikalı tədqiqatçılar indi isə tamamilə fərqli bir üsulla insanların Android smartfonlarda danışıqları dinləməyin mümkünlüyünü araşdırıblar.

Smartfonlarda danışıqları dinləməyin bu metodu EarSpy adlanır ki, səs ucaldanlardan çıxan səs tezliklərindən yararlanır

Normal səs ucaldanlar ilə daha əvvəl belə kiberhücumlar araşdırılmış olsa da telefon danışıqlarında indiyə qədər tədqiq aparılmayıb. Çünki, telefon danışıqları üçün istifadə olunan mikrofon deyə adlandırdığımız dinamiklər çox kiçikdir. Səs keyfiyyəti isə aşağıdır. Lakin yeni nəsil smartfonlarda danışıqlar üçün olan dinamiklər olduqca keyfiyyətlidirlər. Digər bir tərəfdən isə istehsalçılar “stereo” səs üçün quraşdırılan səs ucaldanları son illərdə danışıqlar üçün də istifadə edirlər. Nəticədə danışıqları dinləməyin tanınmış üsulu olan EarSpy yenidən gündəmə gəlib. Bu metod ən sadə formada səs ucaldandan çıxan səslərin smartfonda olan hərəkət sensorlarını (giroskop, akselerometr) və.s titrətməsi ilə qeydə alınan dataları toplamağa əsaslanır.

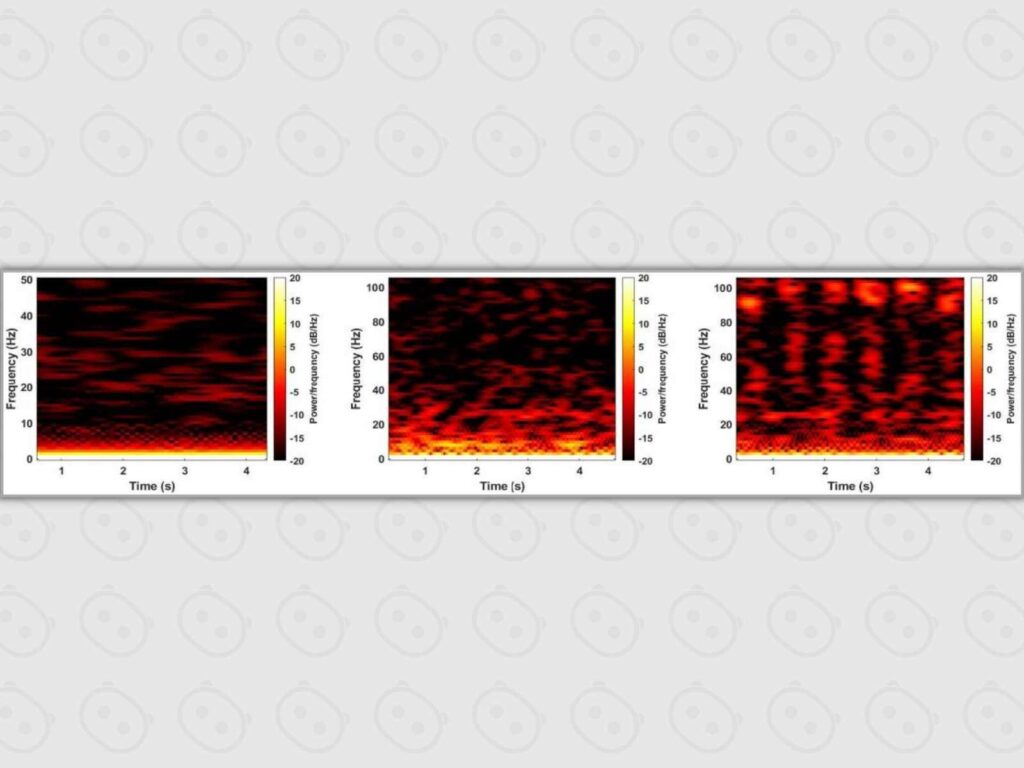

Belə ki, danışdığınız insanın səsi uzaqdan eşidilməsə belə sadəcə smartfondakı hərəkəti ayırd edə bilən giroskop tipli sensorların səs ucaldanın yaratdığı səs səbəbi ilə titrəməsi, müəyyən datalar yaradır. Datalar isə toplanıb daha sonra xüsusi alqoritmlər ilə analiz edilərək titrəyişdən səs dalğalarına çevrilir. Yəni səs giroskopu titrədir və titrəmənin yaratdığı qrafiklər yenidən səsə çevrilir. Qeyd edək ki, əgər hücum yaxın məsafədən həyata keçirilsə giroskopun hərəkəti ilə toplanan titrəyiş məlumatlarına heç ehtiyac qalmır. Səs ucaldanların yaydığı səs tezlikləri hücumun həyata keçirilməsinə kifayət edir. Bilməyənlər üçün, Giroskop, akselerometr kimi sensorlar isə smartfonunuzun hərəkətləri anlaması üçün işlədilir. Bu sensorlardan datalar müxtəlif tətbiqlərlə toplana bilər.

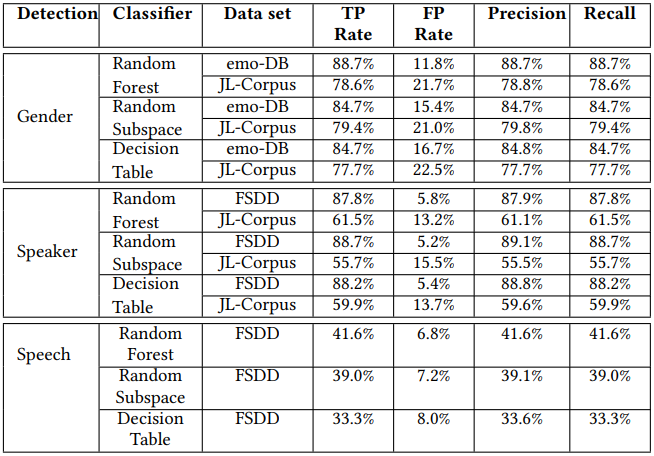

5 Amerika Univestetinin ortaq tədqiqatı olan araşdırma OnePlus 3T, OnePlus 7T, OnePlus 9 kimi modellər üzərində aparılıb. OnePlus 9 modeli ilə testlər zamanı 88.7%-lik hissəsində danışanın cinsi, 73.6%-lik hissəsində danışan şəxsin kimliyi, 41.6%-lik dəqiqliklə isə danışıqların özü ayırd oluna bilib. OnePlus 7T modelində isə bənzər testlər 77.7%, 63%, 51.8% olmaqla nəticə göstərib. Android 13, 200 Hz-dən yuxarı tezlikdə titrəyən məlumatların giroskop kimi sensorlarla qeydə alınması zamanı məhdudiyyət tətbiq edir. Bu limitləmə 400–500 Hz tezlikdə nitqin tanınmasına mane olub, 200 Hz-də söhbət danışıqlarının dəqiqliyini təxminən 10% azaldır. Daha köhnə smartfonlar isə belə bir imkana sahib deyillər.